Monitoramento Proativo e Resposta Imediata a Ameaças

Com o aumento constante de ciberataques, sua empresa precisa de uma defesa robusta e confiável. Na TAC, oferecemos monitoramento contínuo 24/7, detecção em tempo real e uma equipe especializada pronta para agir no primeiro sinal de ameaça. Nossas soluções combinam tecnologias de ponta, como inteligência artificial e defesa em camadas, garantindo que suas operações estejam sempre protegidas. Além disso, oferecemos treinamentos e auditorias para garantir que seus colaboradores estejam preparados para enfrentar os desafios cibernéticos. Não espere ser atacado — proteja-se hoje com a TAC!

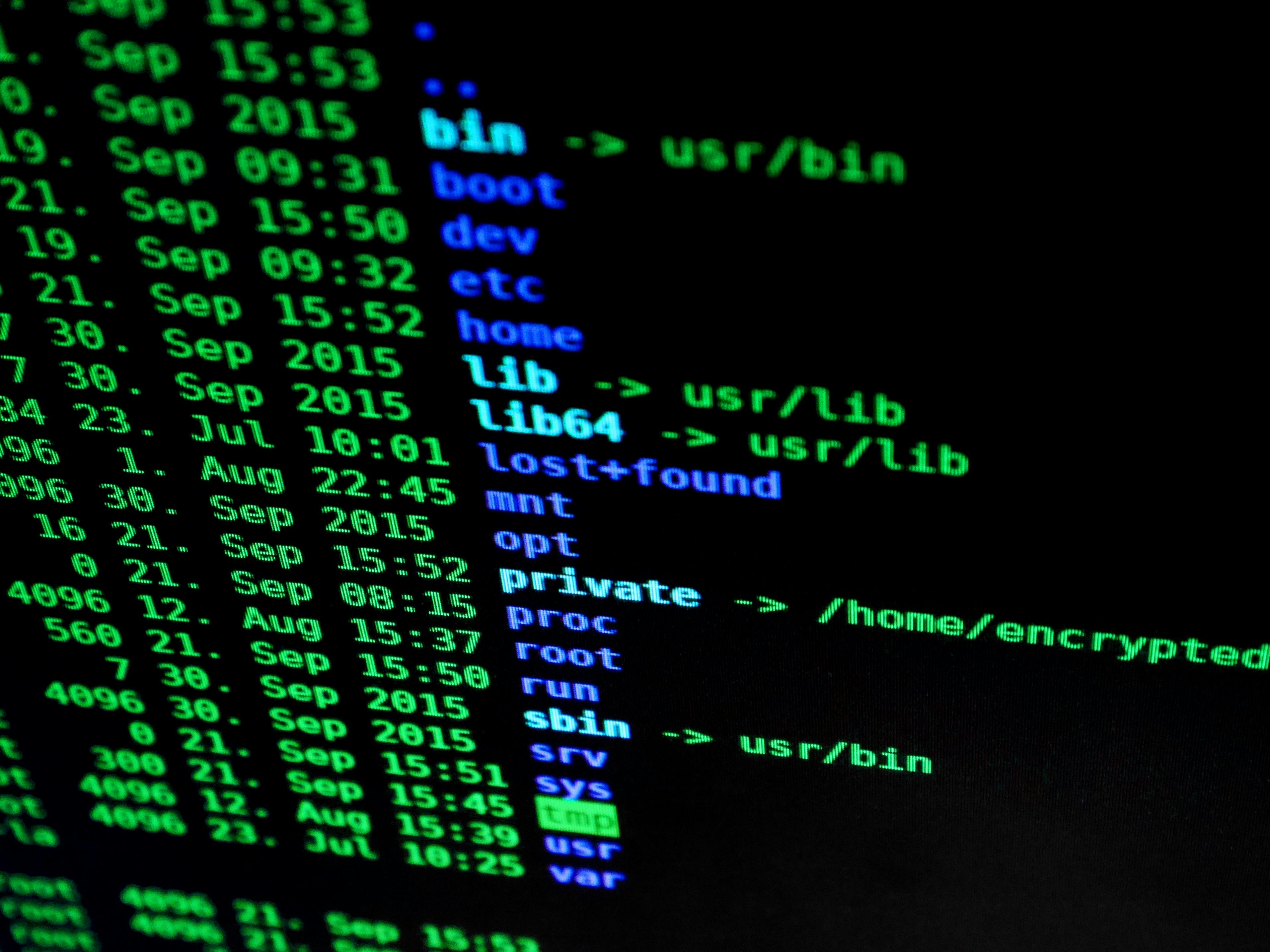

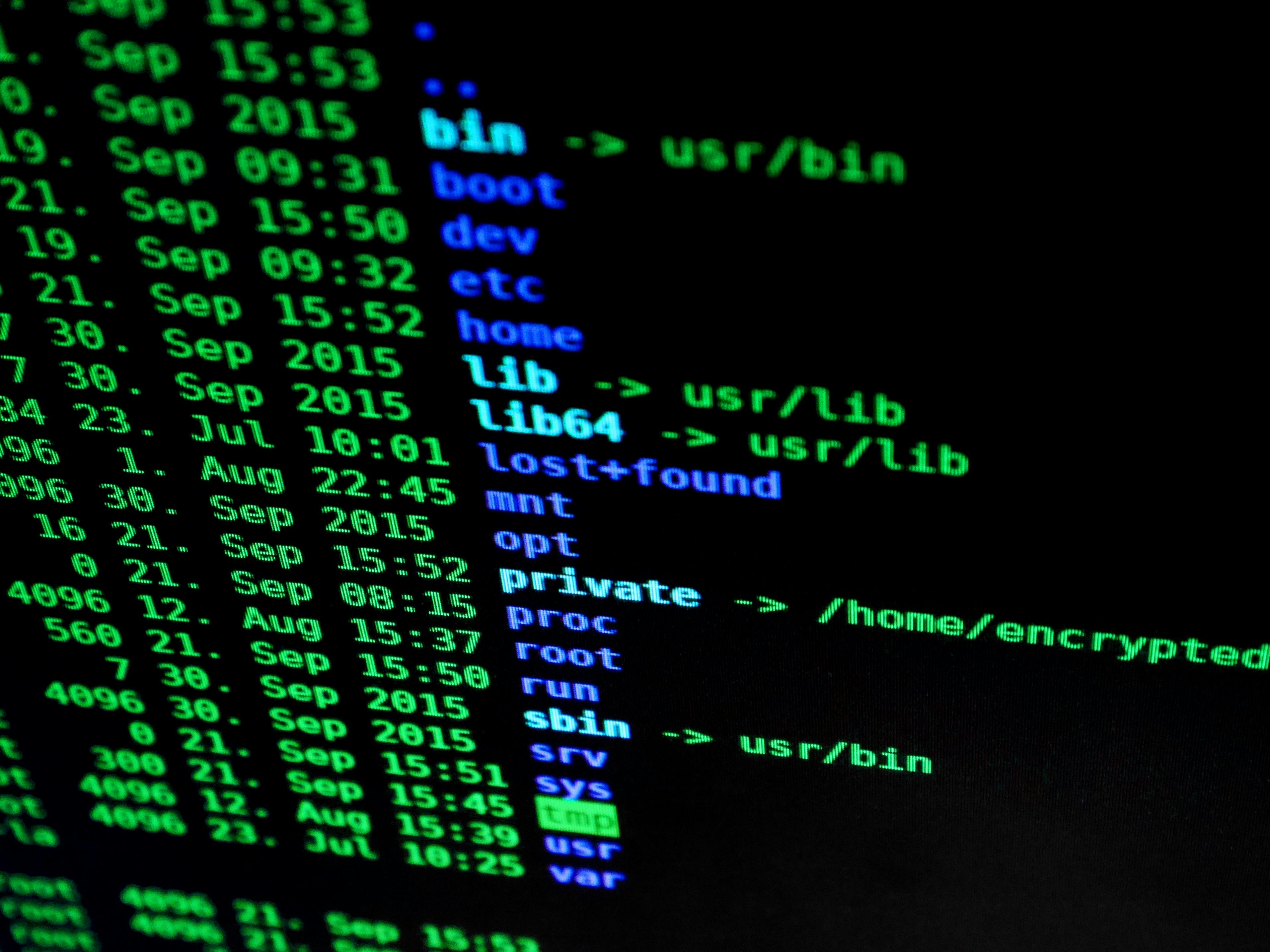

A cibersegurança é essencial para a proteção de dados, redes e sistemas digitais contra ataques maliciosos e vulnerabilidades. Na era digital, com o crescimento exponencial de ameaças cibernéticas, torna-se vital adotar uma abordagem robusta e preventiva para garantir a segurança.

Na TAC, entendemos que a segurança vai além de apenas reagir a incidentes. Por isso, oferecemos soluções de monitoramento proativo, garantindo que possíveis ameaças sejam detectadas e neutralizadas antes de causarem danos significativos. Combinamos as operações do SOC (Security Operations Center), que monitora as redes e sistemas em tempo real, com ferramentas de detecção avançada, como inteligência artificial e machine learning, para prever e identificar padrões suspeitos.

Nosso foco está em prevenir ataques cibernéticos, como ransomware, DDoS e malware, através de:

A resposta a incidentes é uma das facetas mais críticas da cibersegurança. Trata-se de um conjunto de práticas e procedimentos que permitem às organizações responder rapidamente e de maneira eficaz a eventos de segurança que possam comprometer a integridade, a confidencialidade ou a disponibilidade de dados e sistemas.

Na TAC, implementamos um plano robusto de resposta a incidentes, que abrange várias etapas essenciais:

A preparação é a primeira linha de defesa. Envolve a criação de políticas e procedimentos claros, bem como a realização de treinamentos regulares para a equipe de TI e todos os colaboradores. Isso garante que todos saibam como identificar e relatar um incidente.

Detectar um incidente rapidamente é vital. Utilizamos ferramentas avançadas de monitoramento e análise para identificar anomalias e potenciais ameaças em tempo real. Essa etapa envolve a coleta de informações para entender a natureza do incidente e seu impacto potencial.

Uma vez que um incidente é identificado, a contenção é implementada para limitar o dano. Isso pode incluir a desconexão de sistemas afetados, a aplicação de bloqueios de rede e a alteração de credenciais comprometidas. O objetivo é impedir que o incidente se espalhe e cause mais danos.

Após conter a ameaça, é fundamental erradicar o problema. Isso envolve a remoção de malware, a correção de vulnerabilidades exploradas e a restauração de sistemas afetados. A equipe de resposta trabalha para garantir que a mesma vulnerabilidade não seja explorada novamente.

A recuperação é o processo de restaurar sistemas e serviços a um estado normal de operação. Isso pode incluir a restauração de backups, a validação da integridade dos dados e a implementação de melhorias para prevenir futuros incidentes.

Com uma abordagem estruturada e proativa, a TAC não apenas minimiza os danos causados por incidentes de segurança, mas também fortalece sua postura de segurança cibernética a longo prazo, garantindo a confiança e a proteção dos dados de nossos clientes.

A defesa em camadas é uma abordagem estratégica que busca proteger a infraestrutura de TI de uma organização por meio da implementação de múltiplas barreiras de segurança, cada uma projetada para neutralizar diferentes tipos de ameaças. Na TAC, adotamos este modelo para garantir uma proteção robusta e abrangente, refletindo as melhores práticas de cibersegurança.

Princípios da Defesa em Camadas

Camadas de Proteção Múltiplas:A ideia central da defesa em camadas é que, se uma camada de segurança falhar, outras ainda estarão em vigor. Isso inclui a combinação de hardware, software e políticas de segurança, como firewalls, sistemas de detecção de intrusões (IDS), e antivírus.

Segmentação de Rede:Ao dividir a rede em segmentos menores, limitamos o acesso a informações sensíveis. Isso impede que um invasor que consiga penetrar em uma parte da rede tenha acesso imediato a toda a infraestrutura.

Autenticação Multifatorial (MFA):A MFA adiciona uma camada extra de segurança, exigindo que os usuários forneçam múltiplas formas de verificação antes de acessar sistemas críticos. Isso reduz o risco de acessos não autorizados.

Criptografia:A criptografia de dados em trânsito e em repouso é uma camada vital de segurança que protege informações sensíveis de acessos não autorizados, garantindo que mesmo se os dados forem interceptados, permaneçam ilegíveis.

Treinamento de Conscientização:A maior vulnerabilidade em cibersegurança frequentemente reside nas pessoas. Na TAC, investimos em treinamento contínuo para educar colaboradores sobre as melhores práticas de segurança e como identificar tentativas de phishing e outras ameaças.

Monitoramento Contínuo:Implementamos ferramentas de monitoramento em tempo real que detectam e respondem a atividades suspeitas ou anômalas na rede. Isso permite uma resposta rápida a incidentes, minimizando o impacto de qualquer violação.

Atualizações e Patches Regulares:Mantemos todos os sistemas e software atualizados com as últimas correções de segurança para reduzir a exposição a vulnerabilidades conhecidas.

Planos de Resposta a Incidentes:Um plano de resposta a incidentes bem definido permite que a organização reaja rapidamente em caso de um ataque, limitando danos e restaurando a operação normal.

Com múltiplas camadas de segurança, a infraestrutura é mais resiliente a ataques. Mesmo que uma camada falhe, as outras continuam a proteger os ativos críticos.

Flexibilidade e Adaptabilidade:A defesa em camadas permite que a TAC adapte suas estratégias de segurança conforme novas ameaças emergem e o ambiente tecnológico evolui.

Proteção Abrangente:Combina várias tecnologias e abordagens, garantindo que diferentes vetores de ataque sejam cobertos, desde a segurança de rede até a proteção de endpoint e segurança de dados. Na TAC, a defesa em camadas não é apenas uma estratégia, mas uma filosofia que permeia toda a nossa abordagem à cibersegurança. Ao implementar uma arquitetura de segurança robusta e multifacetada, garantimos a proteção dos dados e sistemas de nossos clientes contra um cenário de ameaças em constante evolução.

O treinamento de funcionários é uma das pedras angulares de uma estratégia eficaz de cibersegurança. A maior parte das violações de segurança ocorre devido a erros humanos, como cliques em links maliciosos ou o uso de senhas fracas. Na TAC, entendemos que educar nossa equipe sobre práticas de segurança é fundamental para proteger não apenas a infraestrutura da empresa, mas também os dados de nossos clientes.

Objetivos do TreinamentoAumentar a consciência sobre as ameaças cibernéticas mais comuns, como phishing, ransomware, e malware, e como elas podem afetar a organização.

Identificação de Ameaças:Ensinar os funcionários a identificar sinais de ataques potenciais, como e-mails suspeitos, comportamentos estranhos em sistemas, ou solicitações incomuns de dados.

Práticas Seguras de Navegação:Promover comportamentos seguros ao navegar na internet, incluindo a verificação de URLs, evitando downloads de fontes não confiáveis e a utilização de redes seguras.

Gerenciamento de Senhas:Orientar sobre a importância de usar senhas fortes e únicas, além de promover o uso de gerenciadores de senhas e autenticação multifatorial (MFA).

Procedimentos de Resposta a Incidentes:Capacitar os funcionários a reagir corretamente em caso de um incidente de segurança, incluindo como reportar um possível ataque ou uma violação de dados.

Cumprimento de Políticas e Regulamentações:Garantir que todos os colaboradores entendam as políticas de segurança da empresa e as regulamentações relevantes, como GDPR ou LGPD, e suas implicações.